¿Qué es un Security GAP Assessment y por qué el 94% de las empresas son vulnerables?

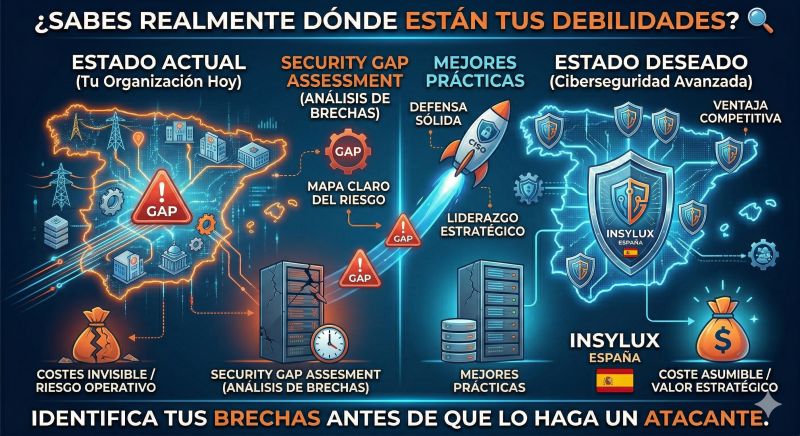

En el panorama corporativo actual, ejecutar un Security GAP Assessment es el punto de partida innegociable para cualquier organización seria.

En un ecosistema digital donde las amenazas cibernéticas evolucionan a una velocidad vertiginosa y los ciberdelincuentes utilizan tecnologías cada vez más sofisticadas, operar basándose en simples suposiciones de seguridad es el mayor riesgo que puede asumir una junta directiva. De hecho, estudios recientes y exhaustivos del sector de la ciberseguridad a nivel global revelan una cifra verdaderamente alarmante: apenas un 6% de las empresas están verdaderamente preparadas para hacer frente a todas las vulnerabilidades actuales de manera holística e integral. Esto significa que el asombroso 94% de las organizaciones operan hoy en día con enormes y peligrosas brechas de seguridad silenciosas. Al ignorar estas fisuras en su arquitectura digital, las compañías se convierten de manera inconsciente en blancos sumamente atractivos y fáciles para el secuestro de datos críticos, la extorsión, el fraude financiero corporativo y la paralización total o parcial de sus operaciones vitales. La seguridad no se asume, se verifica y se construye desde los cimientos.

La peligrosa ilusión de la ciberseguridad corporativa moderna y el exceso de confianza

Antes de invertir a ciegas en herramientas de software costosas, firewalls de próxima generación, sistemas de prevención de intrusos de marca reconocida o plataformas de detección automatizada impulsadas por inteligencia artificial, es de vital importancia entender exactamente dónde estás parado el día de hoy. Muchas empresas caen en la trampa del «exceso de confianza tecnológica», creyendo que por haber comprado una licencia de antivirus corporativo o por tener un departamento de TI interno ya están exentas de sufrir un ciberataque. Esta es una falsa sensación de seguridad que los ciberdelincuentes explotan diariamente. En Insylux Cybersecurity abordamos este monumental desafío estratégico mediante nuestro servicio especializado de Security GAP Assessment, el cual consiste en un proceso analítico profundo, medible y riguroso que evalúa y documenta la brecha real existente entre tu estado de seguridad actual y las mejores prácticas dictadas por los estándares internacionales más exigentes de la industria de TI.

¿Qué diferencia un análisis de brechas de otras auditorías de seguridad convencionales?

Construir un mapa claro, objetivo y cuantificable del riesgo tecnológico es el primer paso, y sin duda el movimiento táctico más inteligente, para edificar una línea de defensa sólida, inquebrantable y altamente resiliente ante desastres. El objetivo principal de un análisis de brechas no es implementar tecnología costosa por el simple hecho de implementarla o para aparentar estar a la vanguardia, sino identificar de forma quirúrgica tus deficiencias críticas antes de que lo haga un atacante externo malintencionado. Es importante destacar que este análisis va mucho más allá de una simple revisión de software. A menudo, las organizaciones confunden este proceso integral con ejercicios más ofensivos. Si bien es crucial simular ataques reales para probar las defensas perimetrales e internas a través de un servicio profesional de Ethical Hacking, el análisis de brechas se centra en la estructura organizacional, las políticas, los controles administrativos y la arquitectura general, proporcionando la base sobre la cual los ejercicios de hacking ético tendrán un contexto real y de mayor impacto para el negocio.

La cruda realidad del entorno empresarial actual y la normativa en España y Colombia

Los dinámicos y competitivos mercados de España y Colombia están experimentando en la actualidad una digitalización acelerada y sin precedentes. La adopción de la nube, el trabajo remoto y la interconexión de sistemas han ampliado de forma masiva la superficie de exposición a ciberataques de todo tipo. Las estadísticas globales y regionales muestran que los incidentes de secuestro de datos, el phishing dirigido a directivos y las brechas de información confidencial a través de proveedores de terceros han aumentado drásticamente, afectando de igual manera tanto a grandes corporaciones multinacionales como a pequeñas y medianas empresas locales que forman el tejido empresarial de ambos países. Cuando una organización carece de visibilidad absoluta sobre sus propios fallos de configuración en infraestructuras cloud, la gestión deficiente de accesos no autorizados a sistemas críticos o la preocupante falta de políticas internas de seguridad bien definidas, el resultado final suele ser comercial, legal y operativamente devastador.

El impacto devastador de la inactividad y las sanciones legales millonarias

Los tiempos de recuperación operativa tras un ciberataque severo pueden extenderse agonizantemente por semanas enteras o incluso meses. Esta inactividad forzada paraliza por completo la facturación diaria, destruye en cuestión de horas la confianza que los clientes históricos han depositado en la marca durante años y acarrea, además, investigaciones gubernamentales exhaustivas. A esto se suman las multas millonarias por el estricto incumplimiento de normativas de privacidad y protección de datos, como el riguroso Reglamento General de Protección de Datos (RGPD) en toda Europa, o la estricta Ley 1581 de Protección de Datos Personales y sus decretos reglamentarios vigentes en el territorio colombiano. Las autoridades reguladoras ya no aceptan la ignorancia como excusa; exigen a las juntas directivas demostrar que tomaron medidas proactivas para salvaguardar la información de sus usuarios, empleados y proveedores.

La importancia vital de descubrir vulnerabilidades técnicas ocultas antes del caos

Realizar este profundo análisis de brechas no es, ni debe ser nunca, un mero ejercicio documental para cumplir un requisito burocrático; es una radiografía exhaustiva, técnica y en tiempo real que abarca todos los rincones de la red. Una parte fundamental de comprender esta brecha radica en escanear y clasificar los fallos técnicos a nivel de infraestructura. Las organizaciones que operan con sistemas heredados o software sin parchar son las víctimas más comunes de ataques automatizados. Por esta razón, el análisis de brechas se complementa perfectamente con un Análisis de Vulnerabilidadescontinuo. Identificar puertos abiertos innecesarios, servicios desactualizados o configuraciones por defecto inseguras permite a los equipos de TI priorizar los parches de seguridad basándose en el nivel de criticidad real y el impacto potencial sobre los activos más valiosos del negocio, cerrando las puertas de entrada antes de que los criminales informáticos puedan cruzarlas.

El factor humano: la vulnerabilidad que ninguna tecnología de punta puede parchar

A pesar de contar con los mejores firewalls del mercado y sistemas de detección de intrusiones de última generación, las herramientas tecnológicas por sí solas no pueden detener a un empleado que, por desconocimiento o engaño, entrega sus credenciales de acceso. El análisis de brechas evalúa exhaustivamente el nivel de madurez y concienciación de los empleados frente a las amenazas modernas. Los atacantes saben que es infinitamente más fácil engañar a un ser humano que hackear un servidor protegido. Es por esto que los ciberdelincuentes invierten enormes recursos en perfeccionar técnicas de Ingeniería Social, diseñando correos electrónicos de suplantación de identidad (phishing) hiperrealistas, fraudes del CEO (Business Email Compromise) y ataques telefónicos (vishing) que manipulan la psicología de los trabajadores para eludir las defensas tecnológicas.

Fortaleciendo la primera línea de defensa a través de la cultura organizacional

La única forma de contrarrestar el riesgo inherente al comportamiento humano es transformar a cada miembro del personal en un cortafuegos activo. Una vez que el análisis de brechas revela la falta de capacitación interna, es imperativo implementar programas de concientización robustos y continuos. Aquí es donde soluciones formativas especializadas como HumanShield cobran una relevancia absoluta. Este enfoque garantiza que los empleados, históricamente considerados el eslabón más débil y frágil de la cadena de ciberseguridad, pasen a convertirse en la primera y más efectiva línea de defensa humana de la organización. Un empleado entrenado para detectar enlaces sospechosos o solicitudes inusuales de transferencias de fondos puede salvar a la empresa de pérdidas millonarias y de un daño reputacional irreversible.

Cuando el peor escenario se hace realidad: resiliencia frente a la extorsión

Incluso con las mejores evaluaciones y medidas preventivas, el riesgo cero no existe en el ámbito de la ciberseguridad. Las empresas deben estar preparadas para el peor de los escenarios: una vulneración exitosa de sus defensas. El malware de secuestro de datos ha evolucionado hasta convertirse en una industria criminal multimillonaria altamente organizada. Cuando un ataque de este tipo paraliza los servidores y cifra las bases de datos de una compañía, la respuesta no puede ser la improvisación. Identificar durante la evaluación de brechas que la empresa carece de copias de seguridad inmutables o de un plan de respuesta a incidentes claro es una señal de alerta máxima. Para mitigar este riesgo existencial, es vital contar con protocolos sólidos de Ransomware RRR Recuperación Resiliencia, asegurando que la empresa pueda restaurar sus operaciones críticas en el menor tiempo posible, sin tener que ceder ante las demandas extorsivas de los cibercriminales y minimizando la disrupción del servicio a los clientes.

La necesidad de la investigación retrospectiva y el análisis forense para evitar la repetición

De igual manera, cuando un ataque ocurre o cuando se sospecha de una fuga interna de información confidencial, no basta con reiniciar los sistemas y seguir adelante como si nada hubiera pasado. Comprender cómo se originó la brecha, qué datos específicos fueron comprometidos y qué puertas traseras dejaron abiertas los atacantes es crucial para evitar ser víctimas del mismo vector de ataque en el futuro cercano. Para lograr esta claridad técnica y legal, las organizaciones requieren de un servicio meticuloso de Análisis Forense Digital. Este nivel de investigación profunda permite recolectar evidencias digitales con validez judicial, descubrir el «paciente cero» de la infección y proporcionar a las autoridades y aseguradoras los reportes detallados necesarios para cumplir con las obligaciones legales post-incidente y depurar responsabilidades.

Transformando los hallazgos técnicos en una estrategia de negocio sólida a nivel gerencial

Descubrir todos estos problemas subyacentes, vulnerabilidades técnicas, fallas humanas y carencias en los procesos es tan solo la mitad del escabroso camino hacia la ciberresiliencia. Una vez que el informe ejecutivo y técnico del análisis de brechas detalla minuciosamente las vulnerabilidades críticas y de alto impacto detectadas, la junta directiva y la gerencia general de la organización deben tomar decisiones inmediatas, certeras e informadas para mitigar esos riesgos inminentes. Aquí es precisamente donde la gran mayoría de las empresas fallan de forma estrepitosa, ya que no cuentan internamente con el personal directivo adecuado, especializado y con la experiencia suficiente para guiar la transformación tecnológica y cultural de manera segura.

El liderazgo bajo demanda como motor de la madurez en seguridad

Para solucionar esta grave carencia estructural sin incurrir en los inmensos y a veces prohibitivos costes salariales de contratación a tiempo completo de un ejecutivo de seguridad de alto nivel, el mercado moderno ofrece alternativas altamente eficientes. Contar con un modelo de liderazgo estratégico mediante nuestro servicio de CISO as a Service se posiciona indiscutiblemente como la solución corporativa más inteligente, ágil y rentable. Este innovador modelo de servicio permite a tu empresa disponer de un Director de Seguridad de la Información (Chief Information Security Officer) de élite bajo demanda, quien tomará como insumo principal los resultados directos del assessment para diseñar un roadmap estratégico impecable, priorizar las inversiones, alinear la ciberseguridad con los objetivos de rentabilidad del negocio a largo plazo y liderar la implementación de los controles técnicos y administrativos necesarios con una visión experta inigualable en el sector.

Estructurando la seguridad a largo plazo con marcos normativos para garantizar la continuidad

Cerrar las brechas de seguridad identificadas de forma aislada, esporádica y reactiva puede apagar el incendio de hoy, pero definitivamente no previene la catástrofe de mañana. La ciberseguridad moderna no es un proyecto de TI estático con una fecha de inicio y una fecha de finalización, sino un ciclo orgánico de mejora continua, auditoría y adaptación constante frente a un panorama de amenazas mutante. Por ello, los valiosos hallazgos obtenidos a través de la evaluación inicial deben servir como los cimientos estructurales inamovibles para levantar un marco de trabajo formal, repetible, escalable y auditable en el tiempo por terceros independientes.

La adopción de estándares internacionales como ventaja competitiva en el mercado

La mejor y más comprobada manera de garantizar que las vulnerabilidades sistémicas y los errores de configuración de red no vuelvan a aparecer silenciosamente en tu infraestructura es mediante la implementación rigurosa y guiada de un SGSI ISO 27001. Al adoptar y certificar este prestigioso y reconocido estándar internacional de manera oficial, tu organización no solo establece políticas de seguridad sumamente claras, controles de acceso lógicos y físicos rigurosos, y planes de respuesta a incidentes altamente efectivos, sino que también transforma la ciberseguridad en un habilitador de negocios. Una certificación internacional demuestra con total transparencia a sus clientes más exigentes, socios estratégicos, entidades gubernamentales, proveedores e inversores clave un compromiso ético, comprobable e inquebrantable con la protección total de la confidencialidad de los datos, la integridad inmaculada de los registros y la disponibilidad permanente de la información corporativa.

Beneficios tangibles, financieros y operativos de anticiparse a los ciberataques modernos

Las organizaciones visionarias que adoptan de manera proactiva una postura defensiva fuerte, que no le temen a auditar sus propias redes y que deciden descubrir sus verdaderas debilidades, disfrutan de ventajas competitivas sustanciales e inmediatas en su respectivo sector económico. En primer lugar, estas empresas reducen drásticamente y de forma estadísticamente medible la probabilidad matemática de sufrir interrupciones operativas severas, las cuales cuestan inevitablemente miles de euros o millones de pesos colombianos por cada doloroso minuto de inactividad tecnológica, pérdida de ventas y daño a la imagen pública.

Optimización del presupuesto y retorno de inversión en ciberseguridad

En segundo lugar, la ejecución de un análisis de brechas optimiza al máximo el Retorno de Inversión (ROI) en materia de presupuestos de tecnología y ciberseguridad corporativa. Al conocer exactamente dónde están sus vulnerabilidades críticas, los directores financieros y los líderes de TI dejan de gastar ciegamente el dinero de la empresa en soluciones de seguridad genéricas, licencias innecesarias o herramientas de moda que no aportan un valor real. En cambio, comienzan a invertir quirúrgica y estratégicamente cada centavo en los puntos débiles reales y fehacientemente comprobados de su infraestructura de red, maximizando el impacto de cada euro o peso invertido en protección y minimizando el desperdicio de recursos corporativos.

El altísimo costo oculto y silencioso de ignorar la importancia del análisis de brechas actual

Optar por la inacción administrativa, postergar los presupuestos de seguridad y esconder la cabeza bajo la arena es, en sí misma, una decisión de altísimo riesgo que ninguna junta directiva moderna, responsable de la viabilidad de la empresa, debería tolerar jamás. Las compañías que asumen peligrosamente que están totalmente seguras, invulnerables u ocultas simplemente porque nunca han sufrido (o detectado) un ciberataque mediático, suelen ser exactamente las mismas organizaciones que experimentan los impactos operativos, legales, regulatorios y financieros más destructivos, irreversibles y dolorosos cuando la inevitable brecha de seguridad finalmente ocurre en sus sistemas.

Detectando amenazas persistentes y silenciosas dentro de tu propia red corporativa

Los atacantes patrocinados por estados y los grupos profesionales de cibercrimen moderno organizado pueden llegar a permanecer semanas o incluso meses enteros agazapados silenciosamente dentro de una red corporativa sin ser detectados en absoluto por los software antivirus o antimalware tradicionales. Durante este largo periodo de latencia, se dedican a mapear la red interna, escalar privilegios administrativos de manera paulatina y exfiltrar información confidencial, secretos industriales de alto valor, algoritmos propietarios y bases de datos de tarjetas de crédito de clientes de forma increíblemente sigilosa. Un análisis de brechas exhaustivo, ejecutado por profesionales de altísimo nivel, actúa de manera inmediata como un reflector potente, deslumbrante y revelador que ilumina de golpe todos estos oscuros, olvidados y descuidados rincones de la red corporativa. Ayuda a detectar a tiempo configuraciones de red obsoletas en la nube, credenciales de usuarios de alto nivel que ya han sido comprometidas y publicadas en foros de la dark web, y sistemas de software empresariales heredados y sin parchar que hoy en día, literalmente, sirven como puertas traseras abiertas de par en par, dando la bienvenida al cibercrimen organizado internacional hacia el corazón de tu negocio.

Un compromiso ineludible, moral y urgente con la verdadera resiliencia corporativa a nivel global

En conclusión definitiva, la supervivencia pura, la competitividad sostenible a largo plazo y el crecimiento comercial ininterrumpido de cualquier modelo de negocio sólido en pleno siglo XXI dependen, de manera absoluta y crítica, de su probada capacidad técnica y organizacional para operar de forma fluida, ágil y, sobre todo, abrumadoramente segura en un entorno digital globalizado que es inherente, constante e implacablemente hostil y desafiante. No permitas bajo ninguna circunstancia y bajo ninguna justificación presupuestal que un tercero externo malintencionado, un exempleado descontento con acceso privilegiado retenido, o un grupo de ransomware internacional despiadado sea quien descubra, de la peor y más costosa manera posible para tus finanzas, las fallas críticas existentes en tu arquitectura de red y en los procesos de tu personal.

Asume el control de tu destino digital y protege el futuro de tu empresa hoy mismo

Asumir hoy mismo el control total de tu postura de ciberseguridad significa dar un paso valiente, decidido y proactivo al frente. Implica auditar sin miedo tus capacidades defensivas tecnológicas actuales, aceptar las debilidades y trazar, trabajando de la mano y codo a codo junto a profesionales experimentados de la industria, un plan de remediación y un plan de acción contundente, estructurado y bien presupuestado. Todo esto apoyado siempre, en cada etapa del proceso, por expertos técnicos reales que entiendan no solo de bits y bytes, sino de las profundas particularidades de tu sector económico específico y de la compleja regulación de tu región geográfica operativa. La seguridad total, absoluta e infalible puede ser, en la teoría pura, un ideal utópico e inalcanzable, pero la resiliencia operativa, la capacidad de contención eficaz y la habilidad de recuperación asombrosamente rápida frente a desastres son metas cien por ciento realistas, alcanzables y exigibles por la junta directiva si se cuenta con el conocimiento táctico, el aliado estratégico y la voluntad gerencial adecuada.

Da el primer paso crítico e indispensable hacia una ciberseguridad verdaderamente sólida e impenetrable

No esperes bajo ninguna circunstancia, y mucho menos por ahorrar una fracción mínima de tu presupuesto anual, a que un incidente tecnológico crítico, devastador y de amplio dominio público comprometa de forma irremediable la reputación comercial que tu marca ha ganado con tanto esfuerzo, sudor y tiempo, destruyendo en un solo fin de semana las finanzas vitales de tu organización y el futuro de tus empleados. La prevención es, y siempre será, infinitamente más económica y menos traumática que la dolorosa curación y reconstrucción post-incidente. Contacta hoy mismo, sin más demoras ni excusas, a nuestro equipo altamente especializado de expertos internacionales en Insylux Cybersecurity para auditar, blindar y proteger al máximo nivel tus operaciones corporativas críticas, tanto en el maduro y exigente mercado de España como en nuestras estratégicas e innovadoras sedes corporativas en Colombia. Hablemos de tus necesidades de negocio de forma confidencial, evaluemos en profundidad tus verdaderos riesgos tecnológicos reales y diseñemos juntos, paso a paso y con visión de futuro, tu nueva, robusta y escalable estrategia de defensa corporativa impenetrable.

Comunícate directamente, de forma segura y sin intermediarios con nuestros especialistas de ciberseguridad a través de nuestros canales oficiales de WhatsApp:

España: +34 678 828 068 Colombia: +57 301 539 3473 Colombia: +57 316 115 5279